Estafas © 2022

Casi terminando el 2022 es poca la gente con acceso a dispositivos que no los usa para… bueno, todo.

O casi todo.

Cuentas de correo personales y laborales, finanzas, ahorros, empresas, compras, ventas, trámites, hablar con los parientes , organizar las vacaciones, mudarse, pedir turnos médicos, estudiar… Sigo?

Un sinfín de actividades que van acumulando en la nube infinita cantidad de información de usos y costumbres de cada uno. Y en los dispositivos se amontonan datos de acceso, cuentas bancarias, fotos, videos, documentos importantes y más. Y si algo no estuviese disponible en la nube o los dispositivos, siempre se puede echar mano de algún engaño para exprimir al eslabón más débil de la cadena: el usuario.

Y así, pese a que todos nos asombramos de lo fácil que otro fue víctima de una estafa, robo de información o alguna otra variedad de hackeo y hasta nos burlamos de lo torpe que fue para ser engañado de tal o cual forma, es sólo cuestión de tiempo para que, en un descuido, la siguiente presa seamos nosotros.

Veremos entonces que, aunque ningún método será 100% infalible ni invulnerable todas las veces y todo el tiempo, al menos hay una serie de hábitos, métodos y protocolos que con un mínimo ajuste hará una enorme diferencia en cuanto a nuestra seguridad, la de nuestra información y nuestros ahorros.

La nube

Las fotos, videos, posteos, comentarios, historias, anécdotas, opiniones, saludos, búsquedas, compras, ventas y trámites que hacemos diariamente en las redes sociales, portales de noticias, sitios de compraventa o cualquier otro servicio en la web casi como que las estamos cediendo al dominio público. Por supuesto que cada propietario de un lugarcito en la web proclama y asegura que nuestra información personal está preservada bajo 7 llaves, pero esto jamás es así:

- El capital más importante de las redes sociales es la información de sus usuarios. Ofrecerla a sponsors, anunciantes, consultoras y otros gremios genera un negocio enorme.

- Los bancos negocian paquetes financieros con otras entidades y en el devenir de sus actividades comerciales nuestros datos van y vienen. Cuando venden sus deudas a agencias de cobranzas, sin ir más lejos, entregan en el paquete todos nuestros datos comerciales e información financiera de la que disponen.

- Basta revisar someramente las noticias cada tanto para ver que ningún sitio es inmune a los hackeos: básicamente es sólo una cuestion de cuanto le interesa a un hacker esa información y cuanto tiempo estará dispuesto a invertir en el intento.

Por lo dicho, en este eslabón no hay mucho que podamos hacer más que limitar la info que volcamos en un sitio a lo estrictamente necesario. El exceso en la promoción de nuestras actividades diarias, modo de vida, lugares que visitamos o cuando y durante cuanto tiempo nos vamos de vacaciones probablemente atraiga seguidores a nuestras cuentas, pero tambien la indeseada atención de malintencionados a los que simplemente les estamos facilitando el trabajo.

Dispositivos

Las engorrosas contraseñas de inicio de sesión, el doble factor de autenticación y tener que recordar y volver a tipear claves cada vez que queremos hacer algo es ciertamente un tormento.

Por suerte existen los navegadores y sus funciones de recordar nuestros datos de acceso para cada sitio, para lo cual las almacenan, en el mejor de los casos, encriptadas y en el fondo más recóndito de nuestros discos y sus propias nubes. Cuando me toca transferir la información del equipo viejo de un cliente a su nueva computadora, parte del proceso suele consistir en exportar y migrar tambien estos datos. Durante el proceso, temporalmente los datos quedan expuestos. Del mismo modo, un hacker, un virus o hasta un malware robot remoto desde internet podrían hacer lo mismo y obtener todas nuestras credenciales.

Deberías:

- Nunca usar la misma contraseña en más de un servicio o sitio web.

- Cambiarlas, al menos las más importantes, con cierta frecuencia

- En los navegadores, sólo «recordar» (dejar que el navegador almacene) contraseñas de servicios no vitales: nunca bancos, nunca sitios de compraventa o billeteras virtuales. Mucho menos la contraseña de nuestra cuenta de correo electrónico: quien pueda acceder a nuestra cuenta de correo tiene control sobre mucho más que eso. Sólo tener en cuenta que muchos otros servicios validan nuestra identidad enviando un código de seguridad a nuestro correo nos dá una idea de todo lo que puede hacerse con simplemente tener la clave del mail de alguien…

- No utilizar servicios personales en equipos ajenos (la computadora del trabajo, por ejemplo). Si el equipo estuvise infectado con un malware espía, por ejemplo, estarías en problemas. A menos, claro, que te tomes el trabajo de escanear profundamente cada equipo que uses. Y si más o menos tenes confianza en que ese dispositivo es más o menos seguro, al menos tené la sensatez de cerrar efectivamente la sesión que hayas iniciado. Sea tu homebanking o tu Facebook.

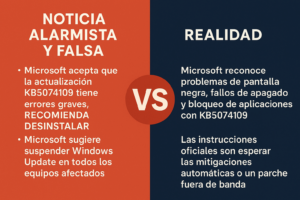

- Mantener los equipos y aplicaciones actualizados con los últimos parches de seguridad instalados.

- Mantener actualizadas las soluciones de seguridad instaladas en el dispositivo.

Al recibir un mail, siempre verificar:

- La dirección de donde proviene el correo;

- El nombre de la persona que nos envía el correo.

- En caso de que no haya ningún indicio de que el correo sea malicioso, revisar que el remitente sea válido.

- No abrir ningún correo si hay motivos para sospechar, ya sea del contenido o de la persona que lo envió.

- No descargar ni abrir archivos adjuntos si dudamos de su legitimidad.

- Revisar las extensiones de los archivos adjuntos; por ejemplo, si el nombre de un archivo termina con “.pdf.exe” la última extensión es la que determina el tipo de archivo. En este caso seria “.exe”, que es un ejecutable. Actualmente casi cualquier documentación se envía en formato PDF. Sospechar de cualquier otra extensión de archivo no es paranoia sino precaución.

- Si un correo tiene un enlace que nos lleva a una página que nos pide nuestras credenciales para acceder, no ingresarlas. Se recomienda abrir el navegador e ingresar manualmente a la página oficial.

- Ser precavidos a la hora de descargar y extraer archivos comprimidos .zip, .rar, etc., más allá de que confiemos en el remitente del correo.

Cualquier servicio hipermasivo, como lo es Whatsapp, es un botín invalorable para cualquier aprendiz de hacker o delincuente consumado.

Los malvivientes que se especializan en la suplantación de identidad, antiguamente necesitaban robar tarjetas, datos personales, información bancaria, husmear en los buzones ajenos… una montaña de trabajo para un ladrón que, casi por adn, preferiría no trabajar, terminaba siendo una especialidad sólo para algunos.

Hoy, puede uno apropiarse de la identidad ajena de un fulano casi con sólo obtener el control de su cuenta de Whatsapp.

Cuando en tu teléfono ves un mensaje de tu tía Norma, no verificás el remitente ni pasas el mouse por su dirección para verificar si es la suya: es la tía Norma y punto.

Lo mismo vale para la tía Norma, un amigo, un compañero de trabajo, un vecino o quien sea. Confiamos.

Así, si alguien robara su teléfono y te escribiera haciéndose pasar por ella, darías por sentado que quien te escribe es la tía hasta que, claro, la tía te avisa por otro medio que le robaron el teléfono. Esto podría suceder rápido o lo suficientemente no tan rápido para que ya te hayan engañado pidiéndote por ejemplo un préstamo que, por tratarse de la tía, inmediatamente otorgaste. Chau plata.

Pero una vez más, por qué un delincuente debería tomarse la molestia de robar un teléfono enterito cuando puede apropiarse de la deseada cuenta de Whatsapp sin siquiera salir de su casa?

Cómo? Fácil:

- Instala whatsapp en un teléfono

- Configura la cuenta con tu número de celular

- Cuando Whatspp exige verificar que es el propietario de la cuenta, ofrece enviar un código al número de teléfono orginal y uno puede elegir a través de que medio recibir ese código: SMS o llamada de voz.

Si es un delincuente hábil y acostumbrado al engaño telefónico, elegirá SMS y entonces alguien te llamará haciéndose pasar por un banco o una empresa y con la excusa de un problema en tu cuenta o una oferta irresistible te convencerá de alguna manera de que le digas ese código que recibiste. El problema para el malechor es que a estas alturas este método ya se hizo demasiado popular y hasta por la TV de la tarde lo están advirtiendo. Entonces, recurren al plan B: la llamada de audio. En este caso el sistema de Whatsapp hace un llamado a tu celular y, cuando detecta que atendieron el llamado, una voz recita los números del código de seguridad. El secreto está en que el delincuente logre que NO atiendas ese llamado, para que entre en tu casilla de mensajes. Esa sería la parte más fácil: al momento de pedir el código mediante llamada de audio, el infeliz te llama por teléfono y con cualquier excusa te hace mantener la línea ocupada el tiempo suficiente. A continuación ingresa desde cualquier teléfono a tu casilla de mensajes a traves del acceso remoto que ofrecen todas las compañías de telefonía celular. Casi nadie usa ya las casillas de mensajes, así que mucho menos las tendrá protegidas con una contraseña, por lo que obtener los mensajes grabados resulta muy fácil. E incluso en caso de que la compañia de telefonía mantenga las casillas con una clave genérica hasta que el usuario la cambie, muy pocos usuarios la cambian y esas claves genéricas se obtienen Googleando o, mejor aún, llamando a la empresa de telefonía y preguntando cuál es la clave por default. Listo.

Solución:

Si no usas tu casilla de mensajes, llama a tu proveedor de telefonía celular y solicitá que la desactiven. En cambio, si la usas (o la empresa no te permite desactivarla), solicitá que activen la opción de contraseña y ponéle una clave.

Compras On Line

Existen tiendas en internet que ofrecen productos propios (la tienda on line de cualquier marca reconocida, por ejemplo), productos de terceros (Mercado Libre, eBay, Amazon…) y sitios que simplemente permiten que cualquiera publique aquello que quiere vender (Market Place, Instagram…)

Parecen lo mismo, pero no lo son y la diferencia es ENORME.

Una tienda o un portal de compraventas como Amazon o Mercado Libre, exige registros con un aceptable nivel de verificaciones para que quienes publican estén, al menos, identificados. Funcionan además como intermediaros entre el vendedor y el comprador, reteniendo el dinero hasta que la operación se concrete de manera satisfactoria y, pese a que eventualmente pueda suceder, el procentaje de fraudes y estafas es bastante acotado. Y en ese caso siempre queda como recurso un medio a través del cual reclamar.

Del otro lado, sitios como Market Place o Instagram, no intermedian nada. No tienen absolutamente ninguna responsabilidad ni ofrecen ningún seguro para ninguna de las partes. Cualquiera puede publicar cualquier cosa, cobrarla por el medio que se le antoje y, si tenés suerte, entregarte lo que compraste, otra cosa muy distinta, o nada. O hacerte ir a retirar a una emboscada en la que te robarán el dinero. O quizás venderte a muy buen precio un producto de excelente calidad. Pero es sólo una cuestión de suerte: en esos sitios de publicaciones nada está garantizado.

Por supuesto que los precios en Amazon o Market Place son bien distintos y en este último serán muchas veces muy convenientes: Market Place no cobra comisiones ni envíos por el simple hecho de que no hace nada más que ofrecer el espacio para que alguien publique. Pero es muy aconsejable que ante la menor duda se desista de la compra. Y si no te surgen dudas, por lo menos hacéte el favor de verificar de alguna otra forma y buscar los medios de que la operación no termine en un desastre: buscar lugares públicos, conocidos y seguros para realizar la transacción, evitar a toda costa los pagos y transferencias anticipados y revisar bien (muy bien) lo que vas a comprar antes de hacer el pago.

Otras estafas que suelen darse en Market Place o en compraventas a través de otras redes sociales no se producen al comprar, sino al vender.

El comprador te ofrece hacer una transferencia para luego reclamarte que por error transfirió un importe muchísimo mayor y te pide la devolución del excedente. Por supuesto te hace llegar el comprobante de dicha transferencia. En tu cuenta aún no se acreditó, seguramente esperan fines de semana y feriados para estas estafas y además te apuran con las más insólitas excusas… desde que necesitan el dinero para otra operación urgente o un viaje hasta el pago de un transplante de su pequeño niño… lo que sea.

En estos casos lo único sensato es verificar que el dinero esté efectivamente disponible en la cuenta una vez que tu banco esté operativo en horarios normales. La urgencia del comprador es un problema del comprador. Si le entregás el producto o le devolvés un dinero que nunca tuviste, no vas a tener posibilidades de recuperar nada.

Y existe una modalidad de estafa algo más elaborada y peligrosa: cuando abre el banco y consultás tu saldo, efectivamente podés verificar que el dinero excedente está acreditado en tu cuenta. Entonces lo retiras y, como buen ciudadano que sos, se lo devolvés al cretino. Al inicio del mes siguiente te encontrás con que te están descontando una cuota por un crédito que nunca pediste… que pasó?

Pasó que existen agencias de préstamos medio grises que otorgan créditos on line, enviando tu CBU, una foto de tu documento y un par de selfies. Tu comprador de Market Place sólo necesita el CBU y tu número de documento (que ya se los pasaste para que te pague), un DNi editado digitalmente y dos selfies. Lo que fue a tu cuenta no fue el dinero de una transferencia errónea, sino un crédito a tu nombre que le devolviste al delincuente y vas a terminar pagando con un interés altísimo.

Conclusión

Pese a los avances de la tecnología, los cambios sociales, la decontrucción, la vida ecosustentable y la heladera conectada a Internet, las frases de la abuela siguen teniendo tanta razón como siempre:

- Lo barato sale caro.

- A seguro lo llevaron preso (pero salió a las pocas horas).

- Nadie regala nada.

- Cuando la limosna es grande, hasta el santo desconfía.

- No por mucho madrugar se ven vacas en camisón.

Salute!